abex crackme 11

이번에는 만약 맞는 시리얼을 입력하면 correct를, 아니라면 문제를 만든 제작자 이름 창과 함께 Mal Cracker!!!라는 문자열이 보인다.

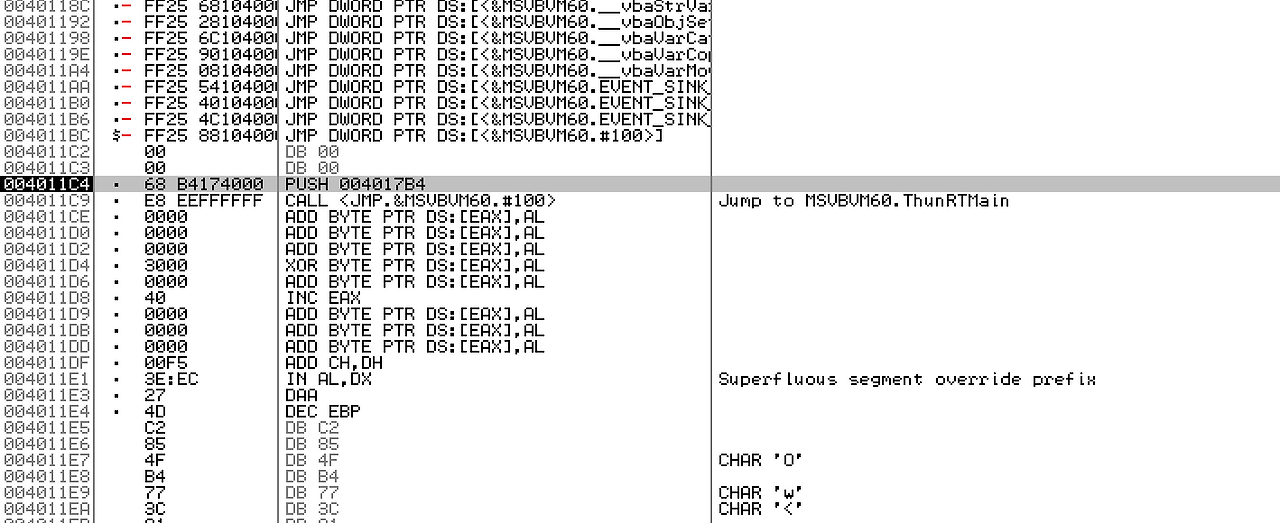

일단 main함수로 들어가서 살펴보겠다.

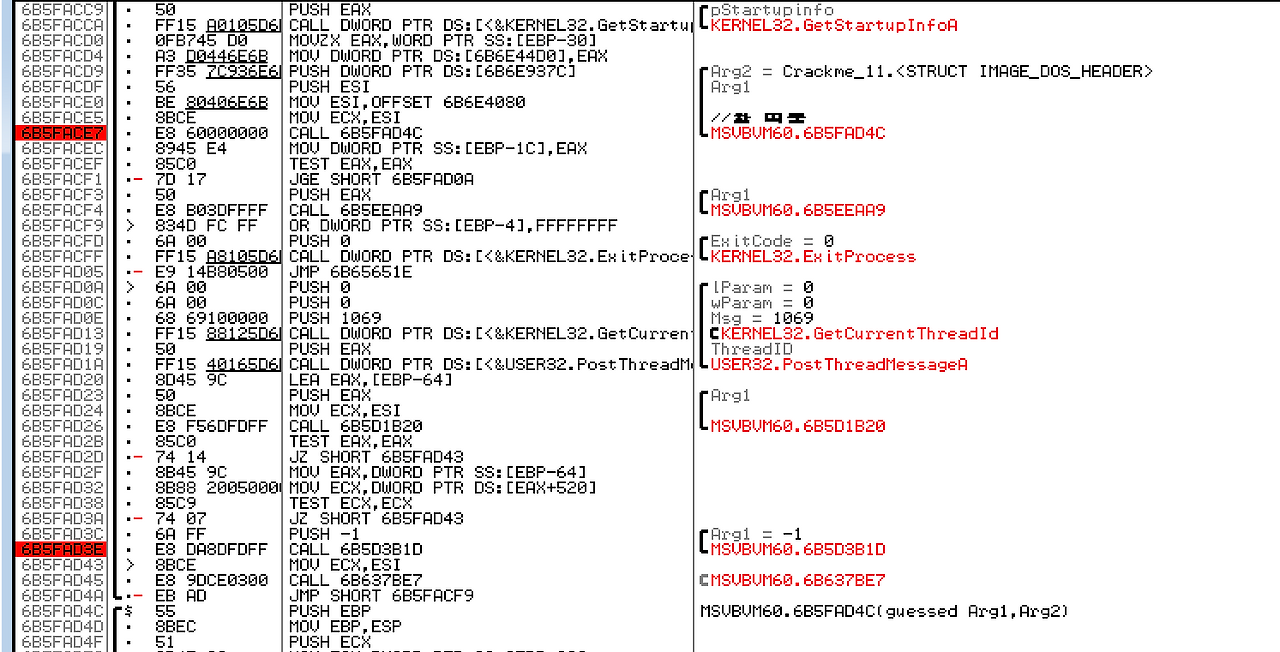

함수가 호출되며 멈추는 부분을 계속 들어가며 분석하려 했지만 반복문과 함수 호출때문에 어려웠다.

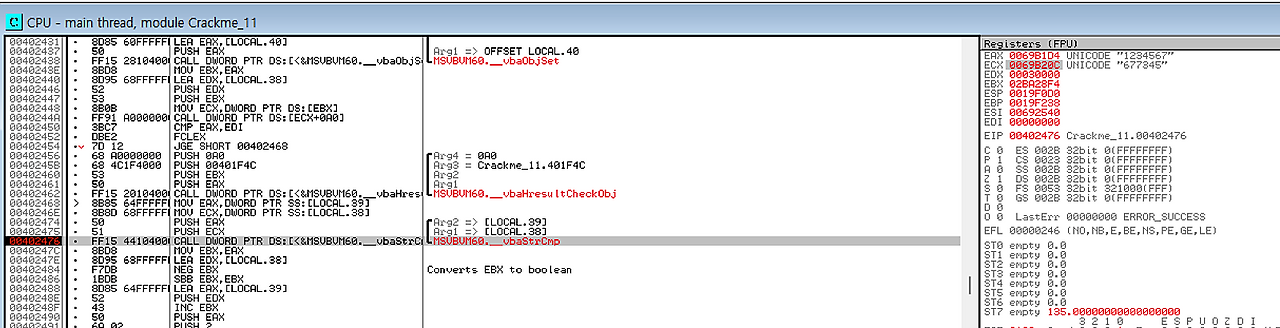

따라서 그냥 호출되는 함수를 검색해 cmp를 찾기로 한다.

따라서 677345를 그대로 입력하면 correct가 뜬다.

728x90

반응형

'리버싱 입문' 카테고리의 다른 글

| [리버싱 입문](15)[Lena 1] (0) | 2025.03.07 |

|---|---|

| [리버싱 입문](14)[abex crackme 12, 13] (0) | 2025.02.26 |

| [리버싱 입문](12)[abex crackme 10] (0) | 2025.02.24 |

| [리버싱 입문](11)[abex crackme 8] (0) | 2025.02.21 |

| [리버싱 입문](10)[abex crackme 7] (0) | 2025.02.20 |